Home » News » Hornetsecurity: report ottobre 2022

Come ogni mese Hornetsecurity ha pubblicato un report sulle minacce veicolate tramite posta elettronica. Ponendolo a confronto con quello precedente emergono dati interessanti

Email Indesiderate per categoria

Le categorie e-mail elencate nella tabella seguente corrispondono a quelle elencate nell’E-mail Live Tracking del pannello di controllo di Hornetsecurity.

Categoria Email | % | Metodologia |

|---|---|---|

Respinta | 78.73 | Il server di posta elettronica di Hornetsecurity rifiuta queste e-mail direttamente durante il dialogo SMTP a causa di caratteristiche esterne, come l’identità del mittente. |

Spam | 15.41 | Queste sono le e-mail che solitamente sono promozionali o fraudolente e inviate contemporaneamente a un gran numero di destinatari. |

Threat | 4.17 | Queste e-mail contengono contenuti dannosi, come allegati o collegamenti, oppure vengono inviate per commettere reati come il phishing. |

AdvThreat | 1.64 | Advanced Threat Protection ha rilevato una minaccia in questo tipo di e-mail, in quanto esse vengono utilizzate per scopi illegali e comportano sofisticati mezzi tecnici che possono essere respinti solo utilizzando procedure dinamiche avanzate. |

Content | 0.05 | Queste email hanno un allegato non valido, stabilite dagli admin nel modulo controllo. |

Tipi di file utilizzati negli attacchi

I motivi per cui i file HTML, PDF, ZIP ed Excel vengono utilizzati spesso negli attacchi email, sono più di uno. Il primo è che questo tipo di file può essere utilizzato per incorporare un codice dannoso, eseguibile all’apertura. Il secondo motivo è che questi file possono indurre gli utenti a divulgare informazioni sensibili, come password o un numero di carta di credito (soprattutto per i file HTML). Terzo, e ultimo, motivo è che questi file possono anche essere utilizzati per installare, distribuire e avviare malware sul pc della vittima. Nella tabella di seguito viene mostrata la distribuzione dei tipi di file utilizzati negli attacchi.

Tipo di file | % | ||

|---|---|---|---|

Archivio | 24.9 | ||

HTML | 27.8 | ||

Excel | 6.5 | ||

PDF | 16.6 | ||

Disk Image Files | 7.9 | ||

Word | 4.4 | ||

Altro | 5.9 | Script File | 0.9 |

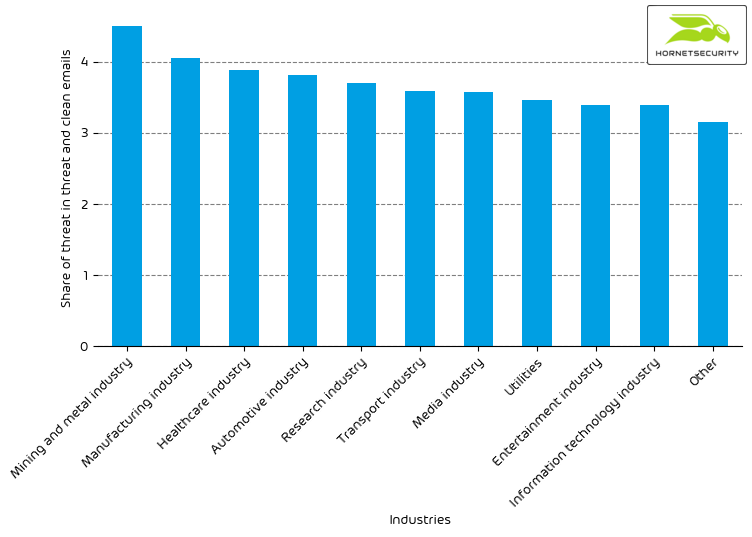

Indice delle minacce e-mail del settore

Nella tabella di seguito, verrà mostrato l’indice di minacce e-mail di Hornetsecurity, in base al numero di threat, confrontato con le e-mail sicure per ciascun settore.

Settore | Condivisione threat e mail sicure |

|---|---|

Manifatturiero | 4.0 |

Trasporti | 3.6 |

Automobilistico | 3.8 |

Servizi pubblici | 3.9 |

IT | 3.4 |

Media | 3.6 |

Minerario | 3.7 |

Commercio al dettaglio | 3.5 |

Agricolo | 3.4 |

Sanitario | 3.9 |

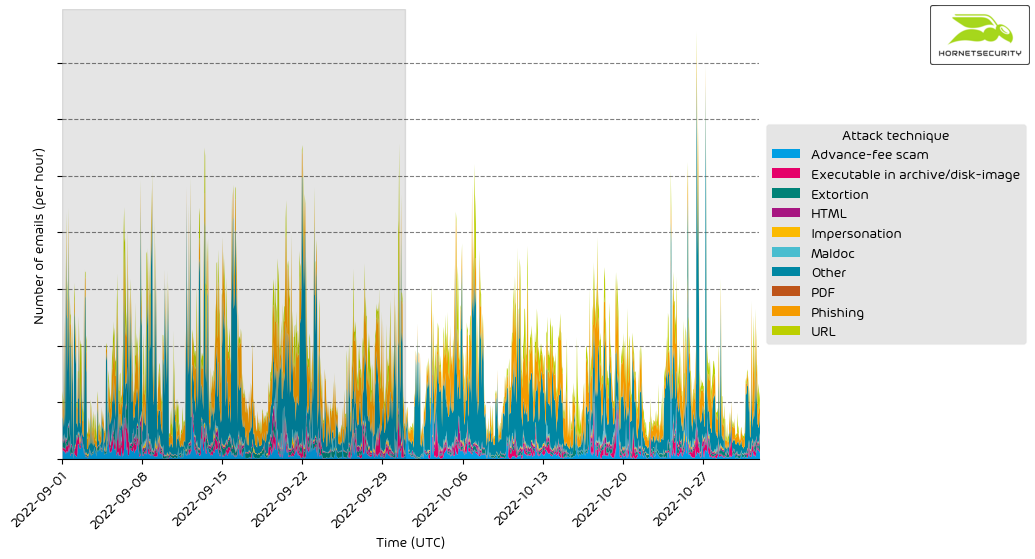

Tecniche di attacco

La tabella seguente mostra le tecniche di attacco utilizzate.

Settore | Condivisione threat e mail sicure |

|---|---|

Phishing | 27.8 |

URL | 10.8 |

Truffa a pagamento anticipato | 7.1 |

Attacco all’archivio/disk image | 3.8 |

Estorsione | 3.5 |

Maldoc | 3.4 |

HTML | 2.3 |

Furto d’identità | 1.0 |

PDF | 0.1 |

Altro | 42.7 |

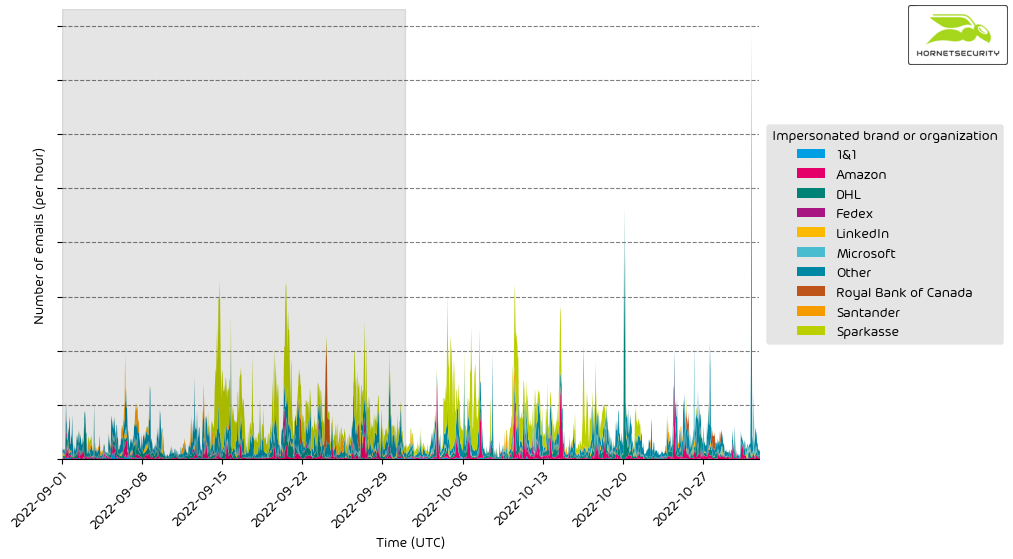

Maggiori brand e aziende utilizzati per gli attacchi

Alcuni dei brand che vengono più utilizzati dagli hacker negli attacchi di phishing via e-mail sono le banche, le società di carte di credito, le compagnie di navigazione e rivenditori online. Questi tipi di attacchi di solito comportano l’invio di un’e-mail, all’apparenza reale, e la richiesta al destinatario di informazioni personali o finanziarie. In molti casi l’e-mail contiene un collegamento che porta a un sito Web falso (identico a quello reale), dove l’hacker riuscirà a raccogliere le informazioni della vittima e commettere così una frode o un furto di identità.

La tabella seguente mostra i brand e le aziende che i sistemi di Hornetsecurity hanno rilevato maggiormente in questo tipo di attacchi.

Settore | Condivisione threat e mail sicure |

|---|---|

Sparkasse | 29.8 |

DHL | 14.3 |

Amazon | 12.7 |

1&1 | 1.7 |

PayPal | 1.3 |

Microsoft | 2.1 |

UPS | 1.1 |

Barclays Bank | 1.0 |

Royal bank of Canada | 1.0 |

HSBC | 1.0 |

Altro | 20.6 |

Scopri Hornetsecurity

Compila il form per richiedere informazioni su Hornetsecurity

Articolo originale: Email Threat Review October 2022 by: Security Lab – Threat Research – Hornetsecurity Blog

Traduzione e riadattamento da parte di CIPS Informatica - Hornetsecurity