Home » Bitdefender Endpoint Detection and Response

Bitdefender

Il nuovo EDR: eXtended Endpoint Detection and Response (XEDR)

I criminali informatici stanno diventando sempre più sofisticati e gli attacchi avanzati odierni sono sempre più difficili da rilevare. Utilizzando tecniche che individualmente sembrano comportamenti di routine, un aggressore può accedere alla tua infrastruttura e restare nascosto per mesi, aumentando in modo significativo il rischio di una costosa violazione dei dati.

La nuova capacità di Endpoint Detection and Response di Bitdefender estende le capacità di analisi e correlazione degli eventi di EDR oltre i confini di un singolo endpoint per consentirti di affrontare con maggiore efficacia attacchi informatici complessi che interessano più endpoint.

Questa tecnologia di correlazione cross-endpoint combina la granularità e il ricco contesto di sicurezza di EDR con l’analisi a livello di infrastruttura di XDR (eXtended Detection and Response). Fornendo una visualizzazione delle minacce a livello organizzativo, XEDR ti aiuta a concentrare le indagini e rispondere in maniera più efficace.

EDR è disponibile come soluzione indipendente che integra la tua soluzione di protezione per gli endpoint attuale o come piattaforma di protezione per gli endpoint interamente integrata.

Come funziona Bitdefender EDR Security?

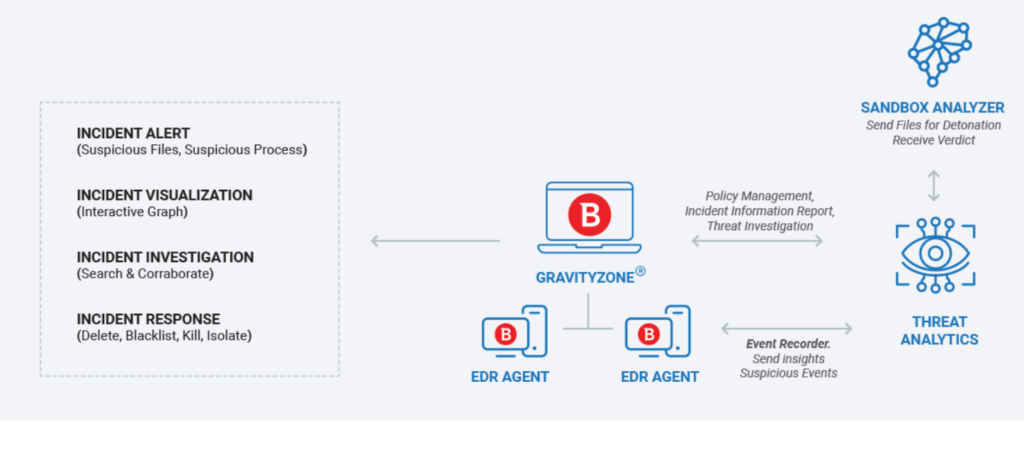

Bitdefender EDR è una soluzione fornita tramite cloud con pieno supporto per gli impieghi on-premise. Gli agenti EDR sono installati in tutti gli endpoint della tua organizzazione. Ciascun agente EDR ha un registratore di eventi che monitora costantemente l’endpoint e invia in modo sicuro dati di informazioni ed eventi sospetti alla piattaforma di GravityZone.

In GravityZone, il modulo Threat Analytics raccoglie e distingue gli eventi dell’endpoint in un elenco di incidenti con priorità per ulteriori indagini e risposte. Invia i file sospetti per la detonazione nel Sandbox Analyzer e poi utilizza il verdetto del sandbox nei rapporti sull’incidente dell’EDR. È possibile accedere alla dashboard EDR in tempo reale da qualsiasi dispositivo per consentire agli amministratori di verificare le allerte e le visualizzazioni, per poi indagare e rispondere con efficacia alle minacce.

Funzionalità Bitdefender EDR Security

Rileva

- eXtended Endpoint Detection and Response (XEDR) – Questa tecnologia di correlazione cross-endpoint porta la visibilità e il rilevamento delle minacce a un nuovo livello applicando capacità XDR per il rilevamento di attacchi avanzati che coinvolgono più endpoint in infrastrutture ibride (workstation, server o container, con vari SO).

- Analisi delle minacce informatiche – Il raccoglitore di eventi basato su cloud distingue continuamente gli eventi degli endpoint in un elenco di incidenti con priorità per ulteriori indagini e risposte.

- Registratore eventi – Monitoraggio continuo degli eventi degli endpoint che porta gli eventi all’analisi delle minacce per creare visualizzazioni delle minacce degli eventi coinvolti in un attacco.

- Sandbox Analyzer – Esegue automaticamente i payload sospetti in un ambiente virtuale confinato. Successivamente, il modulo di analisi delle minacce utilizza questa analisi per prendere decisioni sui file sospetti.

- Ricerca Indicatori di Compromissione (IoC) – Esegui query nel database degli eventi per scoprire le minacce. Scopri le tecniche e gli indicatori di compromissione di MITRE ATT&CK, informazioni aggiornate sulle minacce note e altri malware che potrebbero essere coinvolti.

- Visualizzazione a livello organizzativo – Visione completa e di facile comprensione delle azioni avverse, arricchita da contesto e intelligence delle minacce, evidenziazione dei percorsi degli attacchi critici, alleggerendo il carico dei team IT. Aiuta a identificare eventuali gap di protezione e l’impatto degli incidenti per supportare la conformità.

- Detonazione – L’indagine del sandbox avviata dall’operatore ti aiuta a prendere decisioni consapevoli sui file sospetti.

- Lista degli elementi bloccati – Ferma la diffusione di file o processi sospetti rilevati dall’EDR verso le altre macchine.

- Interruzione dei processi – Interrompe istantaneamente i processi sospetti per fermare potenziali violazioni in tempo reale.

- Isolamento della rete – Blocca le connessioni per e dagli endpoint per fermare il movimento laterale e ulteriori violazioni durante le indagini sugli incidenti.

- Shell remota – Esegui comandi remoti su qualsiasi workstation per reagire immediatamente agli incidenti in corso.

- Determina il rischio – Analizza continuamente il rischio di endpoint ed elemento umano utilizzando centinaia di fattori per scoprire e assegnare la priorità ai rischi di configurazione per tutti i tuoi endpoint. Aiuta l’identificazione e fornisce indicazioni per mitigare i rischi per utenti, rete e sistema.

- Dashboard in tempo reale – Ti forniscono informazioni sulla postura di sicurezza del tuo ambiente.

- Rapporti completi – Ti forniscono tutte le informazioni necessarie per calcolare l’impatto sull’attività.

- Notifiche – Dashboard configurabile e notifiche e-mail.

- Integrazione SIEM e supporto API – Supporta l’ulteriore integrazione con Splunk e altri strumenti.