Home » Risorse e Supporto » Knowledge Base » Compromissione della posta elettronica aziendale – Business Email Compromise (BEC)

Una forma di attacco collaudata con un nuovo look

Secondo le ultime cifre dell’FBI, le frodi via e-mail sono aumentate negli ultimi mesi. Infatti, il danno totale causato alle aziende dai criminali informatici negli ultimi cinque anni è stato di oltre 5,3 miliardi di dollari. Ciò rappresenta un aumento di oltre il 2,3 percento. (Fonte: Dichiarazione dell’FBI del 05.04.2017 sulla compromissione delle e-mail aziendali)

La BKA tedesca mette in guardia sui danni causati dai criminali informatici per centinaia di milioni. Solo nel 2016, le cifre ufficiali citano circa 83.000 incidenti di questo tipo (fonte: Cybercrime Bundeslagebild 2016) . Tuttavia, la cifra reale è probabilmente molto più alta. Ancora peggiore è il timore che un incidente di questo tipo possa portare le aziende ad avere un impatto sul mondo esterno.

La compromissione delle e-mail aziendali (BEC) è caratterizzata in base alle sue diverse forme. Oltre a compromettere l’account e-mail di un dipendente, vengono utilizzati anche metodi come lo spear phishing o la frode del CEO, quest’ultima preferita dai criminali per ottenere l’accesso a informazioni aziendali riservate o denaro. Le aziende vengono spesso truffate per somme di sei, sette o persino otto cifre. Ciò è accaduto nel 2016 presso un noto fornitore di ricambi auto con sede a Norimberga e il danno è stato di circa 40 milioni di euro. (Fonte: articolo di Heise del 16/08/2016)

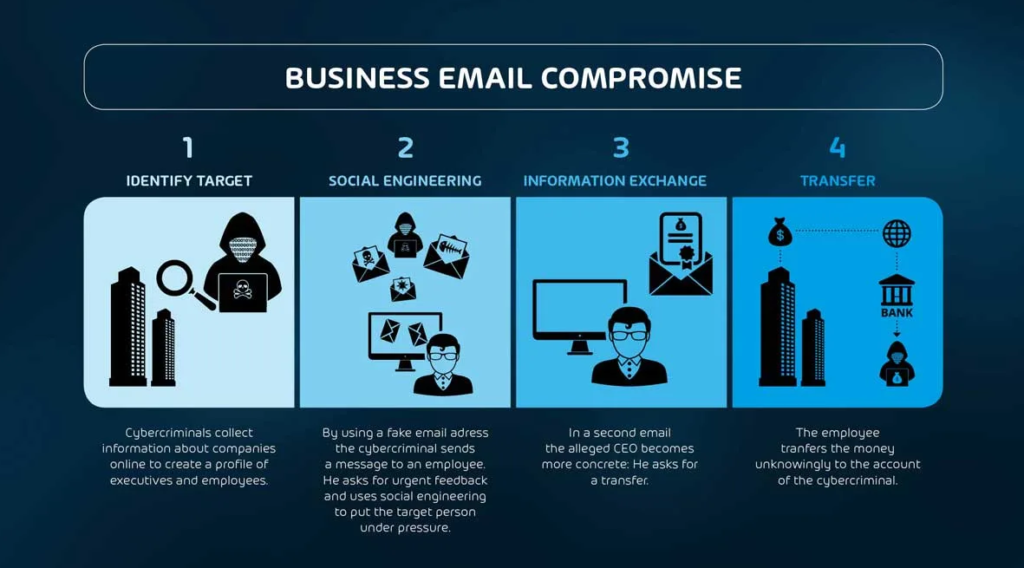

L’approccio degli autori degli attacchi BEC è quasi sempre lo stesso, con la differenza che non solo vengono utilizzate e-mail apparentemente credibili, ma agli attacchi vengono aggiunti sempre più malware.

Business Email Compromise spesso consiste in un ulteriore attacco ransomware. Come già detto, i perpetratori si concentrano principalmente su obiettivi finanziari. A seconda del modello di attacco, la quantità di denaro catturata varia.

I criminali progettano in modo intelligente le loro azioni. Per scoprire se un’azienda può essere ricattata o qual è la situazione di liquidità dell’azienda bersaglio, il denaro del riscatto viene prima ricattato tramite un attacco ransomware. Se questo attacco si rivela utile ai criminali, potrebbe seguire un ulteriore attacco di spearfishing.

Compromissione della posta elettronica aziendale: non è solo una questione di dimensioni aziendali

Utilizzando Business Email Compromise (BEC), gli autori non si limitano ad attaccare solo grandi aziende, perché i dipendenti sono spesso il bersaglio degli attacchi. Secondo l’associazione del settore IT Bitkom, il 60% degli utenti di Internet non sa cosa siano i virus polimorfici e questo li rende un bersaglio molto allettante. (Fonte: comunicato stampa di Bitkom del 05.12.2017)

E mentre il 41% degli utenti Internet esposti al ransomware conoscono i pericoli di un simile attacco, non vogliono adottare misure di sicurezza attive. Ciò dimostra che una certa conoscenza c’è, ma il suo effetto è ridotto al minimo. Dopotutto, la maggior parte delle persone crede che colpisca sempre gli altri e che le proprie aziende difficilmente saranno il bersaglio dei criminali informatici.

In realtà, questa ipotesi non tiene conto del numero di casi non segnalati . Tali informazioni vengono raramente comunicate al pubblico dalle aziende interessate.

Inoltre, gli autori non sono più gli individui tecnicamente intelligenti che vogliono guadagnare qualche soldo in più. Piuttosto, si scopre che questa nuova razza di aggressori professionisti sceglie il cybercrimine principalmente perché lo considera estremamente redditizio. Ciò vale in particolare per il Business Email Compromise (BEC).

Cosa conta? La velocità!

Esistono meccanismi di protezione che difendono le aziende da un caso grave come questo. Tuttavia, un firewall o un programma antivirus non rientrano in questi. Forme particolari di attacco richiedono meccanismi di difesa specifici, che in tali casi devono entrare in vigore in modo particolarmente rapido.

Soprattutto le aziende che non hanno molta familiarità con l’implementazione di meccanismi di sicurezza di questo tipo dovrebbero prendere in considerazione l’uso di Managed Security Services. L’outsourcing della sicurezza IT è la parola magica, perché questo è l’unico modo per ridurre lo squilibrio tra le competenze dei criminali informatici e le aziende di cui si appropriano.

Processi automatizzati basati su cloud e tecnologia innovativa che proteggono in modo affidabile le aziende da attacchi informatici complessi: una soluzione offerta da Hornetsecurity. Con Advanced Threat Protection (ATP), siamo in grado di contenere in modo sostenibile Business Email Compromise (BEC). In questo modo, proteggiamo i nostri clienti non solo dalle frodi del CEO, ma anche dagli attacchi ransomware e dagli attacchi di phishing.

PROTEGGITI CON ADVANCED THREAT PROTECTION!

Articolo:

Business Email Compromise (BEC)

Autore: Hornetsecurity Blog

Traduzione e riadattamento da parte di CIPS Informatica -Ridge Security Blog - © 2025 Ridge Security, Inc.